Ranjivosti web mjesta. Provjerite web mjesto. Program za skeniranje web mjesta za ranjivost

Problem sigurnosti web stranica nikada nije bio akutniji nego u 21. stoljeću. Naravno, to je zbog sveobuhvatne distribucije Interneta u gotovo svim sektorima i sferama. Svaki dan hakeri i sigurnosni stručnjaci nalaze nekoliko novih ranjivosti web mjesta. Mnogi od njih odmah zatvaraju vlasnici i programeri, a neki ostaju takvi kakvi jesu. Od toga i koriste ga zlostavljači. No, uz pomoć hakiranog web mjesta, možete nanijeti veliku štetu kako svojim korisnicima tako i poslužiteljima na kojima je hostiran.

sadržaj

Vrste ranjivosti na web mjestu

Pri izradi web stranica koriste se mnoge srodne elektroničke tehnologije. Neki su savršeni i vremenski testirani, ali neki novi i još nisu pokrenuti. U svakom slučaju, postoje mnoge vrste ranjivosti web mjesta:

- XSS. Svaka stranica ima male oblike. Pomoću njih korisnici unose podatke i primaju bilo kakav rezultat, provode registraciju ili šalju poruke. Zamjenom posebnih vrijednosti u tim oblicima možete pokrenuti izvršenje određene skripte koja može uzrokovati kršenje integriteta web mjesta i kompromisa podataka.

- SQL injekcija. Vrlo uobičajen i učinkovit način pristupa povjerljivim podacima. Može se dogoditi bilo putem adresne trake ili putem obrazaca. Proces se izvodi zamjenom vrijednosti koje se ne mogu filtrirati pomoću skripti i izvršiti upite u bazi podataka. A s pravilnim znanjem, to može prouzročiti kršenje sigurnosti.

- HTML pogreške. Gotovo isto kao XSS, ali ne uvodi kôd skriptu, ali HTML.

- Ranjivost web lokacija povezanih s postavljanjem datoteka i direktorija na zadane lokacije. Na primjer, znajući strukturu web stranica, možete doći do koda administratorske ploče.

- Nedovoljna konfiguracija sigurnosti operacijskog sustava na poslužitelju. Ako postoji takva ranjivost, napadač će moći izvršiti proizvoljni kôd.

- Loše lozinke. Jedna od najočitijih ranjivosti web stranica je upotreba slabih vrijednosti za zaštitu vašeg računa. Pogotovo ako je to s administratorskim pravima.

- Pufer prelijevanja. Koristi se prilikom zamjene podataka iz memorije, tako da možete napraviti svoje prilagodbe. Pojavljuje se kada koristite nesavršeni softver.

- Zamjena stranica web resursa. Ponovno preuzimanje točne kopije web mjesta prijavom na koju korisnik ne može sumnjati u prljavi trik i unijeti njegove osobne podatke, nakon nekog vremena prolazeći napadaču.

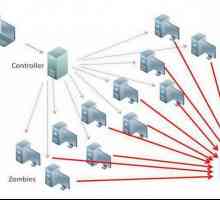

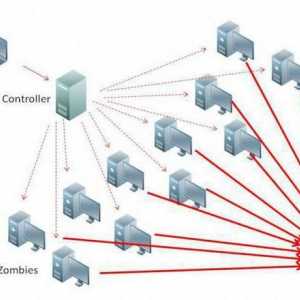

- Uskraćivanje. U osnovi, ovaj pojam se odnosi na napad na poslužitelj kada prima veliki broj zahtjeva koje ne može obraditi i jednostavno "pada" ili postaje nesposoban poslužiti istinskim korisnicima. Ranjivost je da IP filtar nije ispravno konfiguriran.

Potražite ranjivosti web mjesta

Sigurnosni stručnjaci provode posebnu reviziju web resursa zbog prisutnosti pogrešaka i nedostataka koji mogu dovesti do sjeckanja. Takva verifikacija mjesta zove se pentasting. U tom se procesu analizira izvorni kod koji koristi CMS, prisutnost ranjivih modula i mnoge druge zanimljive provjere.

SQL injekcija

Ova vrsta provjere web mjesta određuje hoće li skripta filtrirati primljene vrijednosti prilikom sastavljanja upita u bazu podataka. Najjednostavnije testiranje možete izvesti ručno. Kako pronaći SQL ranjivosti na web mjestu? Sad će se razmotriti.

Na primjer, postoji stranica my-site.rf. Na svojoj glavnoj stranici nalazi se katalog. Nakon što je ušao u njega, u adresnoj traci možete pronaći nešto poput moje stranice.rf /? Product_id = 1. Postoji mogućnost da je to zahtjev za bazu podataka. Da biste pretražili ranjivosti web mjesta, prvo pokušajte zamijeniti jednu jedinu navodnu oznaku u ovoj retku. Na kraju, trebao bi biti moj site.rf /? Product_id = 1 `. Ako vidite poruku o pogrešci kada pritisnete tipku "Enter" na stranici, postoji ranjivost.

Sada možete koristiti različite opcije za odabir vrijednosti. Primjenjuju se operatori ujedinjenja, iznimke, komentari i mnogi drugi.

XSS

Ova vrsta ranjivosti može biti od dvije vrste - aktivna i pasivna.

Aktivno uključuje umetanje dijela koda u bazu podataka ili izravno u datoteku na poslužitelju. On je opasniji i nepredvidljiv.

Pasivni način uključuje privlačenje žrtve na određenu adresu web mjesta koja sadrži štetni kod.

Pomoću XSS napadač može ukrasti kolačiće. I mogu sadržavati važne korisničke podatke. Čak i još strašnije posljedice su krađa sjednice.

Također, haker može koristiti skriptu na web mjestu tako da obrazac, kada korisnik pošalje, daje informacije izravno napadačevim rukama.

Automatiziranje procesa pretraživanja

U mreži možete pronaći mnogo zanimljivih skenera ranjivosti web sučelja. Neki se isporučuju odvojeno, neki dolaze u paketu s nekoliko sličnih i kombiniraju se u jednu zajedničku sliku, slično Kali Linuxu. Zatim će biti predstavljen pregled najpopularnijih alata za automatizaciju procesa prikupljanja informacija o ranjivostima.

Nmap

Najjednostavniji skener ranjivosti na web mjestu, koji može prikazati detalje kao što su operacijski sustav, priključci i usluge koje se koriste. Tipični primjer primjene:

nmap -sS 127.0.0.1, gdje umjesto lokalne IP adrese morate zamijeniti adresu trenutnog mjesta koja je pod testom.

Izlaz će vam reći koje su usluge na njemu pokrenute i koje su luke otvorene u to vrijeme. Na temelju tih informacija možete pokušati upotrijebiti već utvrđene ranjivosti.

Evo nekoliko nmap tipaka za pristrano ispitivanje:

- -A. Agresivno skeniranje, koje će izbaciti puno informacija, ali može potrajati dosta vremena.

- -O. Pokušava utvrditi operacijski sustav koji se koristi na poslužitelju.

- -D. Zamjenjuje IP adrese iz kojih se provjera provodi, tako da prilikom pregledavanja zapisnika poslužitelja nije bilo moguće utvrditi kamo je došlo do napada.

- -str. Raspon luka. Provjera nekoliko usluga za otvorene.

- -S. Omogućuje vam da odredite željenu IP adresu.

WPScan

Ovaj program za skeniranje web mjesta za ranjivost uključen je u distribuciju Kali Linuxa. Usredotočena je na provjeru web resursa na sustavu za upravljanje sadržajem WordPress. Zapisano je u Ruby, tako da počinje ovako:

rubin ./wpscan.rb --pomoć. Ova naredba će prikazati sve dostupne tipke i slova.

Da biste pokrenuli jednostavan test, možete upotrijebiti naredbu:

ruby ./wpscan.rb --url some-site.ru

Općenito, WPScan je prilično jednostavan za korištenje alat za provjeru vaše stranice na WordPress za ranjivosti.

Nikto

Provjerite program stranice o ranjivosti, koja je također dostupna u distribuciji Kali Linuxa. Ima bogatu funkcionalnost za svu svoju jednostavnost:

- skeniranje preko HTTP i HTTPS protokola;

- Zaobilazeći mnoge ugrađene alate za otkrivanje;

- skeniranje više porta, čak iu nestandardnom rasponu;

- podrška za korištenje proxy poslužitelja;

- Postoji mogućnost implementacije i povezivanja plug-inova.

Da biste pokrenuli nikto, morate imati perl instaliran na vašem sustavu. Najjednostavnija analiza je sljedeća:

perl nikto.pl -h 192.168.0.1.

Program može "napuniti" tekstualnu datoteku koja navodi adrese web poslužitelja:

perl nikto.pl -h datoteku.txt

Ovaj uslužni program ne samo da pomaže stručnjacima za sigurnost da provode sitnice, već i mrežne administratore i resurse kako bi održali funkcionalnost web stranica.

Burp Suite

Vrlo moćan alat za provjeru ne samo web mjesta, već nadgledanje bilo koje mreže. Ima ugrađenu funkciju za izmjenu poslanih zahtjeva poslužitelju koji je podvrgnut testu. Smart skener, sposoban automatski tražiti nekoliko vrsta ranjivosti odjednom. Moguće je spremiti rezultat trenutne aktivnosti, a zatim je nastaviti. Fleksibilnost, koja omogućuje ne samo upotrebu dodataka trećih strana, već i pisanje vlastitih.

Uslužni program ima svoje grafičko sučelje, koje je nedvojbeno pogodno, posebno za korisnike novaka.

SQLmap

Vjerojatno najprikladniji i najmoćniji alat za pretraživanje SQL i XSS ranjivosti. Popis njegovih prednosti može se izraziti na sljedeći način:

- podrška za gotovo sve vrste sustava za upravljanje bazom podataka;

- mogućnost korištenja šest osnovnih načina definiranja i primjene SQL injekcije;

- način za popisivanje korisnika, njihove hashe, lozinke i druge podatke.

Prije korištenja SQLmap-a, obično je prvo pronađena ranjiva web stranica pomoću tražilica tražilica, koji pomažu u pokušaju uklanjanja potrebnih web resursa.

Tada se adresa stranica prenosi na program i provjerava. Ako se ranjivost uspješno otkrije, uslužni program može ga koristiti i dobiti puni pristup resursu.

Webslayer

Mali alat koji vam omogućuje da provodite napad silom. Može "bruteforce" oblik resursa, sesije, parametre web mjesta. Podržava multithreading, što ima velik utjecaj na performanse. Također može rekurzivno odabrati lozinke na ugrađenim stranicama. Postoji podrška za proxy.

Resursi za provjeru

Mreža ima nekoliko alata za testiranje ranjivosti internetskih stranica:

- coder-diary.ru. Jednostavno mjesto za testiranje. Dovoljno je unijeti adresu testiranog resursa i kliknite "Provjeri". Pretraživanje može potrajati dugo, pa je moguće navesti svoju adresu e-pošte tako da kada se provjera završi, rezultat se šalje izravno u poštanski pretinac. Baza podataka ima oko 2500 poznatih ranjivosti.

- https://cryptoreport.websecurity.symantec.com/checker/. Online usluga za provjeru SSL i TLS certifikata tvrtke Symantec. Potrebna je samo adresa izvora koji se provjerava.

- https://find-xss.net/scanner/. Projekt skenira zasebnu datoteku PHP stranica o ranjivosti ili njihovoj arhivi u ZIP formatu. Možete odrediti vrste datoteka koje treba skenirati i znakove kojima se izbjegavaju podaci u skripti.

- https://insafety.org/scanner.php. Skener za testiranje web stranica na platformi "1C-Bitrix". Jednostavno i intuitivno sučelje.

Algoritam za ispitivanje ranjivosti

Svaki stručnjak za mrežnu sigurnost obavlja jednostavnu algoritamsku provjeru:

- Prvo, ručno ili pomoću automatiziranih alata analizira postoje li ranjivosti na web mjestu. Ako je tako, određuje njihovu vrstu.

- Ovisno o raznolikosti ranjivosti, ona gradi daljnje poteze. Na primjer, ako je CMS poznat, odabrana je odgovarajuća metoda napada. Ako je riječ o SQL injekcijama, odabrani su upiti u bazu podataka.

- Glavni zadatak je dobiti privilegirani pristup administrativnoj ploči. Ako se to ne može postići, možda će biti vrijedno pokušavati oblik i krivotvorenje adrese s uvođenjem skripte u njemu uz naknadni prijenos žrtvi.

- Ako uspije bilo koji napad ili prodor, započinje prikupljanje podataka: postoji li još uvijek ranjivosti i koje su nedostatke prisutne.

- Na temelju primljenih podataka, stručnjak za sigurnost obavještava vlasnika web mjesta o postojećim problemima i načinima njihovog uklanjanja.

- Ranjivosti se uklanjaju rukama ili pomoću čarobnjaka trećih strana.

Nekoliko sigurnosnih savjeta

Oni koji samostalno razvijaju vlastitu web stranicu imat će koristi od jednostavnih savjeta i preporuka.

Dolazni podaci trebaju biti filtrirani tako da skripte ili upiti ne mogu samostalno započeti ili vratiti podatke iz baze podataka.

Koristite složene i trajne lozinke za ulazak u administrativnu ploču kako biste izbjegli moguću brutalnu snagu.

Ako je web mjesto izgrađeno na temelju bilo kojeg CMS-a, trebate ga ažurirati što je češće moguće i koristite samo dokazane dodatke, predloške i module. Nemojte preopteretiti mjesto s nepotrebnim komponentama.

Često provjeravajte dnevnike poslužitelja za sumnjive događaje ili radnje.

Provjerite web-lokaciju pomoću nekoliko skenera i usluga.

Pravilna konfiguracija poslužitelja jamči njegov stabilan i siguran rad.

Ako je moguće, morate koristiti SSL certifikat. To će spriječiti presretanje osobnih i povjerljivih podataka između poslužitelja i korisnika.

Alati za sigurnost. Ima smisla instalirati ili povezati softver kako bi se spriječio upada i vanjske prijetnje.

zaključak

Članak je pokazao veliku količinu podataka, no ni to nije dovoljno detaljno opisati sve aspekte mrežne sigurnosti. Da biste se nosili s zadatkom zaštite informacija, morat ćete naučiti mnogo materijala i uputa. I također svladajte hrpu alata i tehnologija. Možete zatražiti savjete i pomoć od stručnih tvrtki koje se specijaliziraju za provođenje transakcija i reviziju web resursa. Iako će takve usluge uliti u dobru količinu, sigurnost web mjesta može biti mnogo skuplje i ekonomski i reputacijski.

Camplayground - što je ovaj projekt?

Camplayground - što je ovaj projekt? Što je SQL injekcija?

Što je SQL injekcija? Što je zabrana i za što se primaju?

Što je zabrana i za što se primaju? Zašto je hakirao stranicu `Classmates`, ili Kako ga izbjeći

Zašto je hakirao stranicu `Classmates`, ili Kako ga izbjeći Kako odabrati motor za web stranice. Identificirajte motor web sučelja

Kako odabrati motor za web stranice. Identificirajte motor web sučelja Besplatni graditelj web mjesta - pregled i pregled. Wix.com

Besplatni graditelj web mjesta - pregled i pregled. Wix.com Zašto sigurnosni kod ne dolazi u Instagram?

Zašto sigurnosni kod ne dolazi u Instagram? Glavna stranica "Skype" nije dostupna, što učiniti: instrukcija iz "A" u…

Glavna stranica "Skype" nije dostupna, što učiniti: instrukcija iz "A" u… Kako poslužitelji puknu? Kako sjeckati poslužitelj u admin područje?

Kako poslužitelji puknu? Kako sjeckati poslužitelj u admin područje? Što je dudos? Detaljna analiza

Što je dudos? Detaljna analiza Što je ranjivost?

Što je ranjivost? Optimizacija tražilice: što SEO znači

Optimizacija tražilice: što SEO znači Mrežno skeniranje: dodjela i zaštita protiv nje

Mrežno skeniranje: dodjela i zaštita protiv nje Zabrana prikazivanja stranice u okviru je postavljena: što da radim?

Zabrana prikazivanja stranice u okviru je postavljena: što da radim? Kako naučiti motor web mjesta i zašto je to potrebno?

Kako naučiti motor web mjesta i zašto je to potrebno? Što je "raspored divova" prilikom izrade web mjesta, njegovih pro i kontra

Što je "raspored divova" prilikom izrade web mjesta, njegovih pro i kontra Što je izgled web-lokacije? Tablični i blokni izgled: razlike

Što je izgled web-lokacije? Tablični i blokni izgled: razlike Što trebate napraviti web stranicu?

Što trebate napraviti web stranicu? Jednostavno rješenje, kako napraviti `Mile.ru` početnu stranicu

Jednostavno rješenje, kako napraviti `Mile.ru` početnu stranicu Registriranje web mjesta u Googleu nije jednostavno, ali vrlo jednostavno

Registriranje web mjesta u Googleu nije jednostavno, ali vrlo jednostavno Kako preuzeti i instalirati ažuriranje Flash Playera

Kako preuzeti i instalirati ažuriranje Flash Playera

Što je SQL injekcija?

Što je SQL injekcija? Što je zabrana i za što se primaju?

Što je zabrana i za što se primaju? Zašto je hakirao stranicu `Classmates`, ili Kako ga izbjeći

Zašto je hakirao stranicu `Classmates`, ili Kako ga izbjeći Kako odabrati motor za web stranice. Identificirajte motor web sučelja

Kako odabrati motor za web stranice. Identificirajte motor web sučelja Besplatni graditelj web mjesta - pregled i pregled. Wix.com

Besplatni graditelj web mjesta - pregled i pregled. Wix.com Zašto sigurnosni kod ne dolazi u Instagram?

Zašto sigurnosni kod ne dolazi u Instagram? Glavna stranica "Skype" nije dostupna, što učiniti: instrukcija iz "A" u…

Glavna stranica "Skype" nije dostupna, što učiniti: instrukcija iz "A" u… Kako poslužitelji puknu? Kako sjeckati poslužitelj u admin područje?

Kako poslužitelji puknu? Kako sjeckati poslužitelj u admin područje? Što je dudos? Detaljna analiza

Što je dudos? Detaljna analiza Što je ranjivost?

Što je ranjivost?